Dans l'entrelacs permanent de notre monde et de la technologie, la demande de personnes compétentes en matière de cybersécurité ne cesse de s'amplifier. Tout comme le cyberespace change et évolue constamment, le domaine de la cybersécurité s'adapte, présentant une myriade de rôles et de spécialisations. Permettez-nous de vous guider dans l'univers captivant des professions de la cybersécurité, en vous éclairant sur les aspects suivants

Secteur de la cybersécurité : suivi des tendances et de la croissance du marché

Dans l'univers labyrinthique de la technologie, un secteur occupe rapidement le devant de la scène. Ce formidable protagoniste n'est autre que la cybersécurité, un domaine qui protège nos mondes numériques des prédateurs clandestins qui cherchent à briser le caractère sacré de nos données. Cet article a pour but de présenter le tableau toujours plus vaste de la cybersécurité, en parcourant l'histoire de la croissance du secteur, les technologies pionnières et les nouvelles technologies.

Actualités sur la sécurité de l'IoT : protéger les appareils connectés

Un assemblage kaléidoscopique d'appareils - qu'il s'agisse d'entités physiques, de merveilles automobiles ou de bâtiments imposants - se retrouve tissé dans le réseau complexe que nous appelons affectueusement l'"internet des objets" (IdO). Parsemés de capteurs et dotés de logiciels avancés, leurs capacités de communication sont débordantes. Ils absorbent d'énormes quantités de données pour les recracher ensuite.

Actualités sur le phishing et les escroqueries : identifier et éviter les cybermenaces

Plongez dans cette chronique, si vous voulez, de la danse sinistre entre les cyberprédateurs et leurs proies sans méfiance. Nous démêlerons la tapisserie de la tromperie en ligne, qui déploie ses fils à travers le vaste paysage numérique. Ce récit tisse des liens complexes entre les dernières machinations en matière d'hameçonnage et d'escroquerie, entrecoupés de stratégies de résistance à l'hameçonnage et à l'escroquerie.

Actualités sur la protection des données : s'orienter dans le paysage réglementaire

Dans les marées tumultueuses de notre paysage numérique en constante évolution, la confidentialité des données constitue un bastion, un phare de préoccupation, au cœur des préoccupations de l'individu et du géant mondial de l'entreprise. Il s'agit d'une tapisserie complexe en constante expansion, tissée à partir des fils des informations personnelles collectées et traitées. Les gardiens de cette tapisserie, les régulateurs, brandissent leurs épées de

Mises à jour technologiques en matière de cybersécurité : renforcer les défenses numériques

Alors que nous nous jetons à corps perdu dans les vagues ondulantes du progrès technologique, le spectre des cyberattaques se profile, s'amplifiant avec notre dépendance croissante. Ennemi caméléon, les cybercriminels se métamorphosent sans cesse, imaginant des stratagèmes innovants pour exploiter les vulnérabilités et dérober des informations inestimables. Entrez dans le théâtre de la cybersécurité - un champ de bataille incessant où les vaillants protecteurs des domaines numériques veillent avec vigilance sur la sécurité de l'information.

Actualités sur les violations de données : les derniers incidents cybernétiques de 2023

Dans l'univers numérique, une menace invisible rôde. Il s'agit d'une bête incessante qui s'attaque à la fois aux entreprises et à la vie privée des individus : les violations de données. Ces derniers mois, ces cauchemars technologiques ont été illustrés par une myriade de cas très médiatisés. Prenons, par exemple, la malheureuse saga de T-Mobile.

Mises à jour sur les logiciels malveillants et les virus : les menaces qui se cachent dans le cyberespace

Plongez dans la tapisserie complexe de nos vies numériques, méticuleusement cousue par le métier à tisser incessant de l'internet. Il a révolutionné le monde au point de le rendre méconnaissable, mais il n'est pas dépourvu de zones d'ombre. Parmi ces ombres se cachent les logiciels malveillants et les virus, des menaces qui nous assaillent sans relâche. Venez me rejoindre pour un voyage à travers le labyrinthe.

Actualités sur les violations de données : les derniers incidents cybernétiques à la découverte

Dans notre existence moderne, le spectre des violations de données est omniprésent, insidieux dans sa généralité. La dimension éthérée, le monde électronique, l'internet, est un champ de bataille. Confrontés à des figures obscures de la cybercriminalité, ils continuent de concevoir des moyens ingénieux pour obtenir illicitement des données sensibles auprès de personnes et d'entreprises sans méfiance. Le récit qui suit est une plongée en profondeur

L'émergence de l'informatique quantique et ses implications pour la cybersécurité

Plongez dans le tourbillon de l'informatique quantique, une innovation qui bouscule le statu quo et qui repose sur les postulats déroutants de la mécanique quantique. Il s'agit d'une arme à double tranchant, capable de résoudre des énigmes labyrinthiques actuellement trop gordiennes pour nos ordinateurs classiques, mais qui reste tapie dans l'ombre, posant de nouveaux défis au paysage de la cybersécurité. Ici, nous allons nous plonger dans les profondeurs

La menace croissante de la cyberguerre

Dans la tapisserie complexe de notre ère numérique, un fantôme inquiétant, drapé de binaire, s'est levé - le spectre de la cyberguerre. Un tourbillon alambiqué où, sous le couvert d'un parrainage étatique ou dans le cadre des machinations des États-nations, les attaques numériques se transforment en armes de perturbation massive. Leurs victimes ? Les systèmes d'information, piliers des systèmes

L'essor des technologies axées sur la confidentialité

Dans un monde qui tremble, au bord de la vulnérabilité virtuelle, les menaces invisibles qui pèsent sur la vie privée, les spectres menaçants des cyberattaques, l'assaut effrayant des violations de données et l'œil indiscret et intrusif des pratiques de surveillance, ne cessent de proliférer. Ce scénario inquiétant, bien trop réel et de plus en plus banal, fait écho à un appel retentissant, un véritable appel à l'action.

L'évolution des réglementations en matière de cybersécurité

À l'ère numérique actuelle, notre terrain technologique en constante évolution nécessite de solides remparts contre les cyberincursions. Une multitude de cybermenaces, tant par leur fréquence croissante que par leur sophistication de plus en plus grande, se profilent à l'horizon, obligeant les gouvernements et les entreprises à mettre en place des réglementations rigoureuses pour protéger les informations précieuses, les infrastructures critiques et les consommateurs peu méfiants. Cet article vise à

La montée des cyberattaques

Dans un monde tissé de fils d'information invisibles, vibrant de l'énergie des données interconnectées, le spectre des cyberattaques est une fatalité effrayante qui plane sur le paysage numérique. Chaque jour, la marée montante de cette force malveillante menace les individus, les entreprises et les organismes publics, ses vagues monstrueuses et grinçantes devenant de plus en plus sophistiquées,

L’importance de la formation en cybersécurité pour les employés

Nous nous trouvons au bord du précipice de l'ère numérique, où les entités - à multiples facettes, minuscules ou monstrueuses - sont assaillies par le spectre omniprésent des cybermenaces. Au milieu de ce paysage tumultueux, un bastion, souvent négligé mais d'une importance capitale, se dresse : la formation des employés à la cybersécurité. La danse complexe qui consiste à apprendre aux employés à protéger le cybermonde est lancée.

Le rôle de l'intelligence artificielle (IA) dans la cybersécurité

À mesure que nous nous enfonçons dans l'univers numérique, une menace néfaste évolue dans l'ombre : les cyberattaques. Leur diversité, leur fréquence et leur intensité sont montées en flèche, menaçant de dépasser les bastions traditionnels de la cybersécurité. Les temps désespérés appellent des solutions novatrices, et l'intelligence artificielle (IA), qui se caractérise par sa complexité et ses promesses, apparaît, promettant un arsenal de stratégies de cybersécurité améliorées pour

L'impact de l'Internet des objets (IoT) sur la cybersécurité

Imaginez : des objets quotidiens autour de vous, qui chuchotent entre eux dans un langage qu'ils sont les seuls à comprendre, qui échangent des données et qui prennent des décisions. C'est vrai, nous parlons de l'internet des objets (IdO), le chef d'orchestre invisible de notre symphonie du progrès. Oh, comme il a remodelé notre existence, faisant de nous à la fois des spectateurs et des participants d'une danse dans laquelle

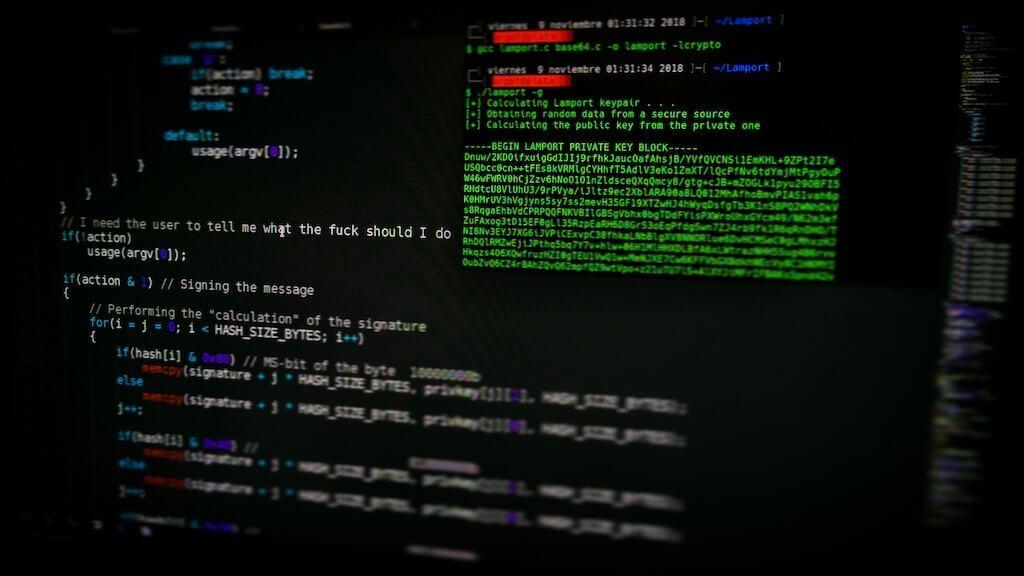

Qu'est-ce qu'un ransomware et comment fonctionne-t-il ?

Bienvenue à tous dans notre incursion éclectique dans l'univers numérique, un royaume d'interconnexions incessantes, un lieu où les uns et les zéros dansent une valse incessante. Mais l'avènement de cette ère moderne s'accompagne d'un aspect profond et sinistre : la prévalence croissante des cybermenaces. La plus monstrueuse de ces terreurs invisibles, peut-être, réside dans le fait que les cyber-menaces ne sont pas une fin en soi.

Qu'est-ce qu'une attaque de phishing ?

Réfléchissez, si vous le voulez bien, au monde obscur de la tromperie numérique où un courriel d'apparence inoffensive se transforme en une pernicieuse attaque par hameçonnage. Imaginez une missive qui semble provenir d'une entité en laquelle vous avez confiance, peut-être une banque, une plateforme de médias sociaux appréciée ou même une place de marché numérique que vous fréquentez. Ne seriez-vous pas tenté de vous laisser séduire par un minimum de confiance ?

Microsoft présente GPT4 dans le domaine de la cybersécurité

En ce jour remarquable de poisson d'avril, une révélation révolutionnaire a été faite par le géant de la technologie, Microsoft. Préparez-vous à l'introduction de GPT4, un modèle d'IA générative impressionnant qui est prêt à aider et à habiliter les professionnels de la cybersécurité dans le domaine complexe de la protection des secteurs les plus délicats de l'industrie, y compris les hôpitaux, les banques et les bureaux,

Le guide ultime des meilleures certifications en cybersécurité en 2023

À l'ère du numérique, le domaine de la cybersécurité revêt une importance capitale pour les organisations du monde entier. Alors qu'elles s'efforcent de fortifier leurs données et leurs réseaux, les entreprises recherchent assidûment des professionnels compétents dotés des certifications appropriées. Dans le cadre de cette composition textuelle, nous allons nous lancer dans une exploration des principales certifications de la

Les meilleures caméras de sécurité sans fil 2023

Guide ultime des meilleures caméras de sécurité sans fil de 2023 : Un examen complet En cette année 2023, le marché en constante expansion a atteint son point de saturation avec une abondance écrasante de caméras de sécurité sans fil. Ces dispositifs innovants ont été spécifiquement conçus pour sauvegarder et observer de près votre domicile résidentiel. Ce qui distingue ces caméras

Top 50 des marques les plus usurpées dans les attaques de phishing à travers le monde

Les attaques de phishing exploitent notre confiance dans les marques que nous apprécions et utilisons quotidiennement, ce qui les rend de plus en plus difficiles à détecter, même pour les utilisateurs numériques les plus expérimentés, selon Matthew Prince, cofondateur et PDG de Cloudflare. Voici le classement complet des 50 marques les plus usurpées (sur la base des données de 2022) : AT&T Inc. PayPal Microsoft

Comment puis-je sécuriser ma connexion Internet ?

Percer les mystères : Un cyber-bouclier efficace pour votre connexion en ligne Dans cette ère numérique qui évolue rapidement, la nécessité absolue de renforcer votre connexion à l'internet a pris une importance sans précédent. Avec le vaste réservoir d'informations personnelles perpétuellement stockées et échangées en ligne, une réalité déconcertante se profile à l'horizon : les pirates et les cybercriminels pénètrent subrepticement le voile de la confidentialité et de la sécurité.

Comment protéger votre vie privée en ligne

À l'ère du numérique, en constante mutation, la question de la confidentialité en ligne est devenue primordiale et exige une attention sans faille. La protection des informations personnelles dans le vaste espace d'Internet est devenue indispensable pour les particuliers comme pour les entreprises, qui s'efforcent de garantir la protection des données de leurs utilisateurs.

Les 10 types de cyberattaques les plus courantes

Lancé dans le monde numérique, un tourbillon de cyberattaques s'est déclenché ces dernières années et a envahi le paysage mondial d'une présence inquiétante. Ces attaques, telles des ombres insidieuses, jettent le doute sur l'authenticité des menaces, brouillant la frontière entre la réalité et l'hyperbole. L'essor des cyberattaques les a propulsées au premier plan de l'actualité.